Сегодня у нас в посте будет поднята не самая приятная тема — это 500-е ошибки, которые были вызваны релизом SEO-модуля. Мы хотим объяснить причины ошибок, выплатить компенсации пострадавшим и извиниться за доставленные неудобства. Давайте обо всем по порядку.  Не думал я, что в тему предыдущего поста буду писать так скоро. Но своего рода развязка в этой истории наступила. Так что тем, кому тема в той или иной мере важна и любопытна - будет интересно. И в целом, мне кажется, это может для кого-то послужить уроком, что ли. Говорят - на чужих ошибках тоже можно научиться. Не думал я, что в тему предыдущего поста буду писать так скоро. Но своего рода развязка в этой истории наступила. Так что тем, кому тема в той или иной мере важна и любопытна - будет интересно. И в целом, мне кажется, это может для кого-то послужить уроком, что ли. Говорят - на чужих ошибках тоже можно научиться. По фактам. После публикации в блоге ситуации, наш с вами "герой" понял, что прокси ему не помогли, и не только ниточка, но и дорожка к нему есть. И он признался своей двоюродной сестре, чьим паролем и компьютером собственно он изначально воспользовался для того, что бы начать перехватывать пароли авторизующихся на форуме пользователей.  Считаю должным прояснить ситуацию по поводу недавних событий: с дискредитацией паролей ряда uNet-аккаунтов и с "взломом” некоторых сайтов. По сути, информация в разрозненном виде уже сообщалась, но хочется собрать все воедино. Считаю должным прояснить ситуацию по поводу недавних событий: с дискредитацией паролей ряда uNet-аккаунтов и с "взломом” некоторых сайтов. По сути, информация в разрозненном виде уже сообщалась, но хочется собрать все воедино.Как известно, у нас существует Сообщество uCoz - форум, на котором общаются многие пользователи системы. Сообщество, которому администрация uCoz’а дала автономию, и которое по своей сути является саморегулируемой системой. У него свои администраторы, модераторы, устои и правила. Как следствие, доступ управлению данным сайтом имели далеко не только сотрудники системы. Правильней сказать, что целиком ей занималась администрация форума. Так или иначе, доступ к управлению форумом оказался у достаточно большого числа лиц, что по сути стало причиной того, что злоумышленник воспользовался этим - завладев доступом к форуму. Здесь, безусловно, есть наша вина. Такого "колхоза” у подобного ресурса быть не должно. Все живые люди, все ошибаются. И если это не твоя работа, если ты по сути не профессионал, а любитель, подобное вполне может произойти. Что и произошло.

Об этом нам пишут на почту, в техподдержку, в блог, в аську, в личку…. Однажды вечером я с содроганием поднимала трубку домофона, так как боялась, что оттуда раздастся:

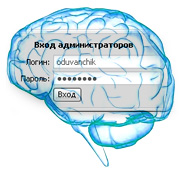

"Здравствуйте! Подскажите пожалуйста, а где взять текущий unet пароль?" Вариации: - Где взять пароль для unet? - Я создал сайт но не могу ввести unet пароль где можно его узнать? На самом деле ответ на этот вопрос много где есть: на форуме тех поддержки, в факе и даже в ответах mail и google. Но поскольку его продолжают задавать снова и снова дам его и тут.  Последнее время участились случаи выманивания паролей у пользователей системы. Связано это с распространением лжепрограмм: "uCoz - Администратор", "Ucoz Агент", возможно еще каких-то аналогичных. Внешний вид их интерфейсов можно видеть на картинках в этом сообщении. Последнее время участились случаи выманивания паролей у пользователей системы. Связано это с распространением лжепрограмм: "uCoz - Администратор", "Ucoz Агент", возможно еще каких-то аналогичных. Внешний вид их интерфейсов можно видеть на картинках в этом сообщении. Читать далее...

Предлагаю вашему вниманию серию комиксов «Как зайти на сайт».

Для начала обозначим, что у нас существует три самостоятельные единицы со своими логинами и паролями. 1. uNet 2. Webtop 3. Админ-панель вашего сайта После обновления системы у всех пользователей системы автоматически создались профили в uNet'e. Логином является e-mail, на который был зарегистрирован сайт, паролем – пароль от админ-панели сайта. Если сайтов было несколько, то пароль был взят случайным образом от одного из ваших сайтов. На данный момент владельцы профилей получили письмо, на e-mail в котором указывалось, от какого именно сайта был взят пароль.  В отличие от фишинга и хакинга, это, пожалуй, самый безобидный вариант потери контроля над сайтом. Не всегда, правда... В отличие от фишинга и хакинга, это, пожалуй, самый безобидный вариант потери контроля над сайтом. Не всегда, правда...Вас никто не ломал, но вы забыли пароль. И логин…. И вообще….

Что делать? Подтверждайте мыло, на него все эти данные можно выслать (поговаривают после обновления все e-mail'ы будут проверяться, так что важным будет не столько подтверждать, сколько не забывать про них). Если мыло все же было не подтверждено, остается одна надежда – на отзывчивый саппорт. Но, предупреждаю, доказать что сайт ваш будет крайне непросто.  Надеюсь, что прочитав предыдущую статью цикла, вы уже не попадетесь фишерам и сразу распознаете их подлые уловки. Поэтому сегодня рассмотрим другую опасность.

Надеюсь, что прочитав предыдущую статью цикла, вы уже не попадетесь фишерам и сразу распознаете их подлые уловки. Поэтому сегодня рассмотрим другую опасность.

Будем понимать под хакингом порчу (удаление, искажение информации, получение доступа к администрированию и т.д.) вашего сайта злоумышленником путем использования технических уязвимостей в системе. (Уязвимость, сидящая на стуле по эту сторону экрана, была рассмотрена нами в предыдущей части. :)) Против лома – нет приема, если нет другого лома. Так вот, товарищи, против кода системы uCoz – лома нет! На данный момент не было зафиксировано ни одного случая взлома системы путем, в котором хотя бы косвенно не был виноват сам владелец сайта. И на это есть целый ряд причин.

Допустим, у вас случилась маленькая катастрофа: вы логинитесь, а вас не логинит! Ваш сайт больше не хочет с вами знаться, или пока еще признает в вас хозяина, но неожиданно стал завешан голыми тетками, а в шапке появилась надпись «Тут был Вася!». Таким образом, мы с вами оказываемся в классической ситуации им. Герцена-Чернышевского «кто виноват и что делать?». А виноваты в 99 процентах случаев наша лень, нежелание читать правила, невнимательность или доверчивость. Условно разделим все неприятности, которые могут с вами приключиться на три типа: Фишинг (phishing) – мошенничество, хакинг (hacking) – взлом системы путем недюжих познаний в программировании и склерозинг (sklerozing) – когда вы сами сделали все что могли: посеяли, забыли, спрятали бумажку с паролем в сейф с голодными мышами. Затронутая тема настолько обширна, что это будет цикл статей. А пока предлагаю вашему вниманию часть первую - фишинг. Читать далее... |